- 設定概要

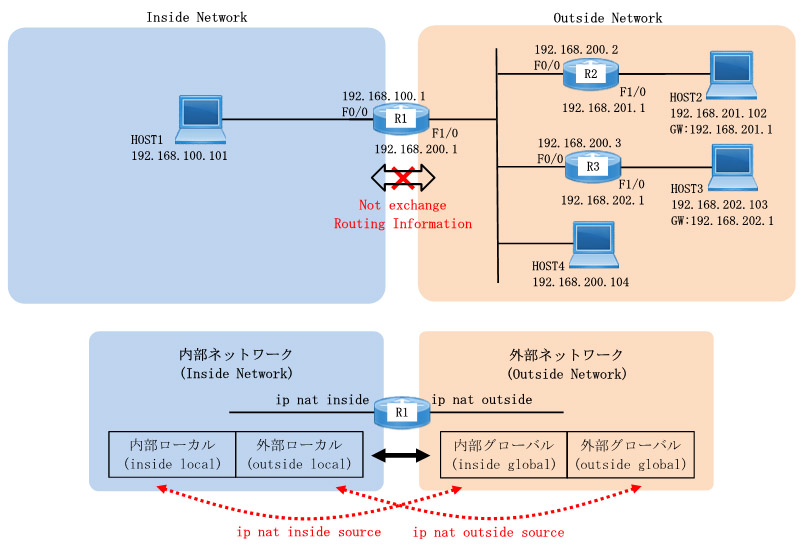

R1の内部インタフェース、外部インタフェースの両サイドにNATを設定し、HOST1-HOST2、HOST1-HOST3、HOST1-HOST4間でpingを実行します。 なお、R1を挟んだネットワーク間でルーティング情報の交換は行いません。

内部インタフェース、外部インタフェースの両サイドにNATを適用した場合、内部ネットワークから外部ネットワークへのアドレス変換 (外部ローカルアドレス→外部グローバルアドレス変換)が素直な設定だけではうまく行きません。

外部ネットワーク→内部ネットワークはNAT変換後にルーティングプロセスが実行されますが、内部ネットワーク→外部ネットワークは NAT変換前にルーティングプロセスが実行されてしまいます。 そのため、変換前のDestination IPによるルーティングがルーティングテーブルに登録されていないと意図した通りにルーティングされません。 今回は変換前のDestination IPを使用して、R1にスタティックルート(ホストルート)を設定しています。

- R1 Static NAT

inside source : 192.168.100.101 - 192.168.200.101

outside source : 192.168.201.102 - 192.168.100.102

outside source : 192.168.202.103 - 192.168.100.103

outside source : 192.168.200.104 - 192.168.100.104

(command)

ip nat inside source static 192.168.100.101 192.168.200.101

ip nat outside source static 192.168.200.104 192.168.100.104 add-route (*2)

ip nat outside source static 192.168.201.102 192.168.100.102 no-alias (*1)

ip nat outside source static 192.168.202.103 192.168.100.103 no-alias (*1)

(*1) no-alias :

正確なバージョンは分かりませんが、IOS Ver15辺りから このオプションを指定しないと以下の項番3のホストルートが ルーティングテーブルに反映されない(NAT仮想アドレスへの Pingに対してNATルータ自身がPingに応答してしまう)。 IOS Ver12系からVer15系への移行時にはお気を付けて...

(*2) add-route :

ホストルートのネクストホップがルータのインタフェースと同一 セグメントの場合は、このオプションを指定すると以下の項番3のような ホストルートを設定しなくても、当該ホストルートがルーティング テーブルに反映される(以下のルートがルーティングテーブルに 反映される)。

(Routing Table)

S 192.168.100.104/32 [1/0] via 192.168.200.104

- R1 Static Route

ip route 192.168.100.102 255.255.255.255 192.168.200.2

ip route 192.168.100.103 255.255.255.255 192.168.200.3

- Ping疎通確認

必要に応じてdebug ip icmpなど投入

Source Host Destination Host Ping Destination IP Address HOST1 HOST2 192.168.100.102 HOST1 HOST3 192.168.100.103 HOST1 HOST4 192.168.100.104 HOST2 HOST1 192.168.200.101 HOST3 HOST1 192.168.200.101 HOST4 HOST1 192.168.200.101

- ルータ内部の処理シーケンス

ルータ内部の処理シーケンスは以下の表のようになります。赤字部分が今回のトピックスになります。

inside -> outside outside -> inside 1.IPSec の場合は入力アクセス リストをチェック

2.復号化:CET (シスコ暗号化テクノロジー)または IPSec

3.入力アクセス リストをチェック

4.入力レート制限をチェック

5.入力アカウンティング

6.Web キャッシュにリダイレクト

7.ポリシー ルーティング

8.ルーティング

9.Inside から Outside への NAT(ローカルからグローバルへの変換)

10.クリプト(暗号化用のマップのチェックとマーク)

11.出力アクセス リストをチェック

12.検査(コンテキストベース アクセス制御(CBAC))

13.TCP インターセプト

14.暗号化

15.キューイング1.IPSec の場合は入力アクセス リストをチェック

2.復号化: CET または IPSec

3.入力アクセス リストをチェック

4.入力レート制限をチェック

5.入力アカウンティング

6.Web キャッシュにリダイレクト

7.外部から内部への NAT(グローバルからローカルへの変換)

8.ポリシー ルーティング

9.ルーティング

10.クリプト(暗号化用のマップのチェックとマーク)

11.出力アクセス リストをチェック

12.CBAC 検査

13.TCP インターセプト

14.暗号化

15.キューイング

(1) Dynagen .net file (2) R1 (3) R2 (4) R3 (5) HOST1 (6) HOST2 (7) HOST3 (8) HOST4

R1 : sh ip route sh ip nat translations (1) R1